Jesteś tutaj

Skanuj port IP

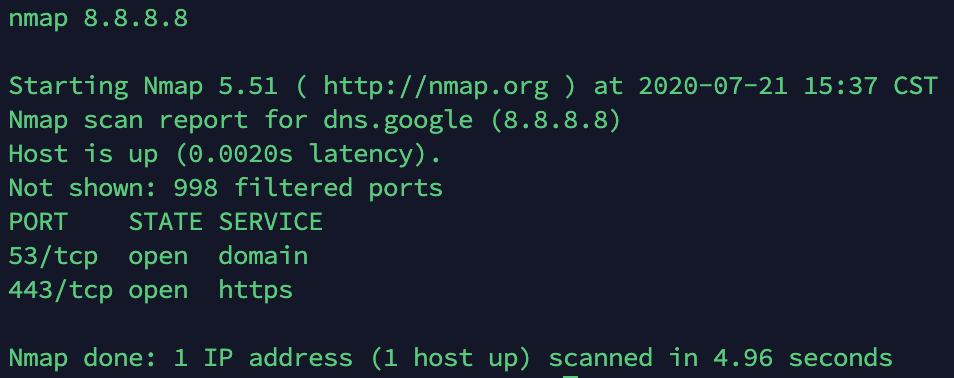

Skanuj port od Serwer (172.16.5.201) do IP 112.194.195.39. Skaner portów to aplikacja przeznaczona do testowania serwera lub hosta pod kątem otwartych portów.

📱 Wkład

Loading...

Odczekaj 60 sekund po prześlij.

W sieci komputerowej port jest punktem końcowym komunikacji. Na poziomie oprogramowania, w systemie operacyjnym, port jest konstrukcją logiczną, która identyfikuje określony proces lub typ usługi sieciowej. Porty są identyfikowane dla każdej kombinacji protokołów i adresów za pomocą 16-bitowych liczb bez znaku, powszechnie znanych jako numer portu. Najpopularniejsze protokoły korzystające z numerów portów to protokół kontroli transmisji (TCP) i protokół datagramów użytkownika (UDP). Nmap (Network Mapper) to darmowy skaner sieciowy typu open source stworzony przez Gordona Lyona (znanego również pod pseudonimem Fyodor Vaskovich). Nmap służy do wykrywania hostów i usług w sieci komputerowej poprzez wysyłanie pakietów i analizowanie odpowiedzi.

Co to jest skanowanie portów?

Skanowanie portów to technika rekonesansu sieci zaprojektowana w celu określenia, które porty są otwarte na komputerze. Ponadto skanery portów mogą również identyfikować aplikacje nasłuchujące na określonych portach i systemie operacyjnym hosta oraz reagować na ruch w określony sposób. Na przykład HTTP używa portu 80, DNS używa portu 53, a SSH używa portu 22.

Jakie są wyniki skanowania portów?

Wyniki skanowania portów ujawniają stan sieci lub serwera. Istnieją trzy kategorie opisujące wyniki skanowania portów: port otwarty, port zamknięty i port filtrowany.

Otwarty port: Otwarty port wskazuje, że docelowy serwer lub sieć aktywnie akceptuje połączenia lub datagramy i odpowiada na nasłuchiwany pakiet. Wskazuje również, że używane są również usługi używane do skanowania (zwykle TCP lub UDP).

Zamknięty port: Zamknięty port oznacza, że serwer lub sieć odebrały żądanie, ale żadna usługa nie „nasłuchuje” na tym porcie. Zamknięty port jest nadal dostępny i można go użyć do pokazania, że host znajduje się pod adresem IP. Administratorzy IT powinni nadal monitorować zamknięte porty, ponieważ mogą one zmienić się w otwarte i potencjalnie stworzyć lukę w zabezpieczeniach. Powinny być również blokowane zaporami ogniowymi, gdzie stają się „filtrowanymi” portami.

Filtrowany port: Filtrowany port wskazuje, że pakiet żądania został wysłany, ale host nie odpowiedział ani nie nasłuchiwał. Zwykle oznacza to, że pakiet żądania jest filtrowany lub blokowany przez zaporę. Jeśli pakiet nie dotrze do miejsca docelowego, atakujący nie może znaleźć więcej informacji. Filtrowany port zwykle odpowiada komunikatem o błędzie, takim jak „Nie można uzyskać dostępu do celu” lub „Brak komunikacji”.

Wikipedia : Port protokołu(pl)

Port protokołu – pojęcie związane z protokołami używanymi w Internecie do identyfikowania procesów działających na odległych systemach. Jest to jeden z parametrów gniazda.

Numery portów reprezentowane są przez liczby naturalne z zakresu od 0 do 65535 (

2

16

−

1

{\displaystyle 2^{16}-1}

). Niektóre numery portów (od 0 do 1023) są określone jako ogólnie znane (ang. well known ports) oraz zarezerwowane na standardowo przypisane do nich usługi, takie jak np. WWW czy poczta elektroniczna. Dzięki temu można identyfikować nie tylko procesy, ale ogólnie znane usługi działające na odległych systemach. Można więc powiedzieć, że numer portu to identyfikator danej usługi. Numery od 1024 do 49151 są określone przez IANA jako zarejestrowane, (ang. registered), a od 49152 do 65535 jako dynamiczne/prywatne, (ang. dynamic/private).

Różne usługi mogą używać tego samego numeru portów, pod warunkiem że korzystają z innego protokołu (TCP lub UDP), chociaż istnieją także usługi korzystające jednocześnie z jednego numeru portu i obu protokołów. Przykładem takiej usługi jest DNS – korzysta z portu 53 za pomocą TCP i UDP jednocześnie. Zdarza się także, że jedna usługa może korzystać z dwóch różnych portów używanych do innych zadań, jak to jest w przypadku FTP czy SNMP.

Poszczególne numery portów przydzielone są przez IANA.🔗 Port protokołu ( pl )

🌐: منفذ (شبكات), Мрежов порт, Síťový port, Ip-port, Port (Protokoll), Port (computer networking), Puerto de red, درگاه (شبکههای رایانهای), Portti (tietoliikenne), Port (logiciel), פורט (תקשורת), Porta (jaringan komputer), Porta (reti), ポート (コンピュータネットワーク), 포트 (컴퓨터 네트워킹), Porta (redes de computadores), Port (rețea), Порт (компьютерные сети), Port (datorteknik), Port (ağ), Порт протоколу, 通訊埠,

Wikipedia : Nmap(pl)

Nmap (z ang. network mapper) – program komputerowy autorstwa Fyodora (Gordon Lyon), służący do skanowania portów i wykrywania usług w sieci.

Program implementuje wiele różnych technik testowania portów TCP, UDP oraz SCTP w tym niestandardowe podejścia wynikające ze specyfiki implementacji stosów sieciowych, które potencjalnie mogą omijać zapory sieciowe lub platformy Intrusion Detection System. Dodatkowo Nmap posiada możliwość identyfikacji systemów operacyjnych na skanowanych hostach.🔗 Nmap ( pl )

🌐: إن ماب, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, انمپ, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap, Nmap,

IP

IP